クラウドセキュリティを高めるための対策とは?対策の必要性やリスクを解説

近年では利用が当たり前になってきたクラウドサービスですが、便利である反面、不正アクセスや情報漏洩といったセキュリティリスクが心配な方も多いと思います。

このような脅威から組織や個人を守るためにも、クラウドセキュリティへの対策は万全におこなう必要があります。

本記事では、クラウドセキュリティの概要や直面しうるリスク、そしてクラウドセキュリティを強化するための具体的な対策について詳しく解説していきます。

記事の後半では、クラウドサービスの選び方についても触れていますので、クラウドを安全に活用していきたいと考えている方や、クラウドサービス選びに迷われている方はぜひ参考にしてください。

- クラウドセキュリティとは

- クラウド利用時に注意すべきセキュリティリスクと対策

- セキュリティに強いクラウドサービスの選び方

- クラウドセキュリティとは

- クラウドセキュリティ対策が必要なサービス

- サービス形態ごとの責任分界点

- クラウドを使うときに気をつけたい5つのセキュリティリスク

- クラウド環境下で起こりうるリスク

- 1:不正アクセス

- 2:サイバー攻撃

- 3:設定ミスによる情報漏洩

- 4:データの消失

- 5:シャドーIT

- クラウドセキュリティを強化するための7つ対策

- クラウドセキュリティを強化するための対策

- 1:データの暗号化

- 2:脆弱性の検知

- 3:データのバックアップ

- 4:情報の重要度別での管理

- 5:アクセス権限の細分化

- 6:社員の意識教育

- 7:適切な事業者の選定

- セキュリティに強いクラウドサービスの選び方

- セキュリティに強いクラウドサービスの選び方

- 総務省の情報セキュリティサイトを確認する

- セキュリティ基準を満たしているか確認する

- まとめ

クラウドセキュリティとは

クラウドセキュリティとは、クラウドサービスを使用する際にクラウド環境上で発生しうる特有のリスクに対して実施するセキュリティ対策のことです。

近年、多くの企業や公的機関で利用されているクラウドサービスですが、その利用には不正アクセスやサイバー攻撃、情報漏洩などのさまざまなリスクが伴います。そのため、クラウドサービスを安全に利用するためには、これらのリスクに備えて十分な対策をおこなう必要があります。

クラウドセキュリティ対策が必要なサービス

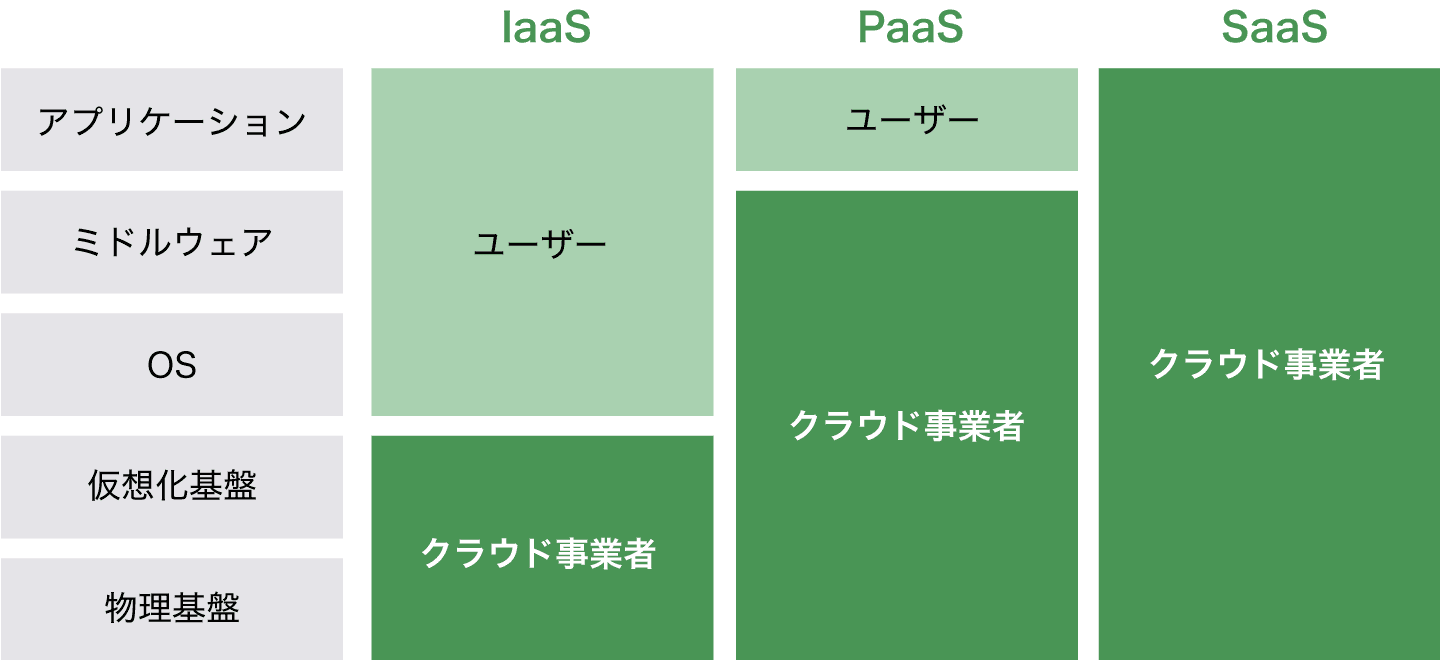

クラウドセキュリティ対策が必要なサービスは、大きく分けて以下の3つの形態に分けられます。

- IaaS(Infrastructure as a Service)

- PaaS(Platform as a Service)

- SaaS(Software as a Service)

まずはそれぞれのクラウドサービスに、どのような特徴があるのかを解説していきます。

IaaS(Infrastructure as a Service)とは、システムの稼働に必要なサーバー、ストレージ、ネットワークなどのデジタルインフラをインターネット経由で提供するサービスです。システム構築をおこなう際、従来は自社でソフトウェアを購入し、システムを運用、保守、管理する必要がありましたが、IaaSでは自社でハードウェアを持つことなく、インターネット経由で必要なときにデジタルインフラを利用できるのが特徴です。

具体的には、Amazonが提供している「Amazon Web Services(AWS)」、Googleが提供している「Google Cloud」、Microsoftが提供している「Microsoft Azure」などが挙げられます。

PaaS(Platform as a Service)とは、アプリケーション開発などに必要なインフラに加えて、ミドルウェアも提供するサービスです。PaaSが提供するミドルウェアを活用することで自社開発するべき範囲を狭めることができるため、スピーディーに開発をおこなうことが可能です。

また、ミドルウェアのセキュリティアップデートも定期的におこなわれるため、運用や管理のコストも抑えられるのが特徴です。PaaSの代表例として「Heroku」や「Google App Engine」などが挙げられるほか、前述した「Microsoft Azure」においても、PaaSに分類されるサービスを提供しています。

SaaS(Software as a Service)とは、サーバー側であるクラウドサービス事業者が稼働しているソフトウェアを、インターネット経由でユーザーが利用できるサービスです。SaaSは従来のように特定のデバイスに対してではなく、アカウントに対して権限を付与します。そのため、インターネットが利用できる環境であれば、場所を問わずサービスを活用できます。

また、作成、編集したファイルはクラウド上に保存されるため、常に最新状態のファイルを複数のユーザーで同時に利用できるのが特徴です。

具体的には、Microsoftが提供しているビジネス向け統合オフィス環境「Microsoft 365」、Googleが提供しているフリーメールサービス「Gmail」、オンラインストレージサービス「Dropbox」、コミュニケーションツール「Slack」などが挙げられます。

サービス形態ごとの責任分界点

以上のクラウドサービスにはそれぞれ異なるリスクが存在するため、おこなうべきセキュリティ対策も異なります。また現在、多くの企業がさまざまなクラウドサービスを利用しており、どの企業においてもクラウドセキュリティへの対策は大きな課題となっています。

クラウドを使うときに気をつけたい5つのセキュリティリスク

では、クラウドを利用するうえでどのようなことに留意するべきなのでしょうか。ここからは、下記に挙げた5つの代表的なセキュリティリスクについて、具体例や想定される被害、リスクへの対応方法について解説します。

クラウド環境下で起こりうるリスク

- 不正アクセス

- サイバー攻撃

- 設定ミスによる情報漏洩

- データの消失

- シャドーIT

1:不正アクセス

不正アクセスとは、悪意ある第三者が詐欺行為などを目的に、不正にサーバーや情報システムに侵入する行為のことです。

不正アクセスによる被害には、情報漏洩による企業の重要データ流出、データの改ざん、システムの破壊によるサーバーの停止などがあります。

たとえば、メーカーの部品サプライヤーが、部品の受発注や納品データを扱うシステムに不正アクセスを受けたとします。これにより、当システムと社内外のシステムとを切断せざるを得ない状況となり、業務を一時停止する事態になってしまったといった被害が想定されます。

これらの不正アクセスによる被害は、ファイアウォールの設置、多要素認証の導入、セキュリティ対策が実施されているVPN回線の利用、セキュリティサービスの導入などで未然に防ぐことが可能です。

2:サイバー攻撃

サイバー攻撃とは、サーバー、パソコン、スマートフォンなどの情報端末に対してインターネットなどのネットワークを通じ、システムの破壊やデータの改ざん、システムの機能停止などを目的として攻撃する行為のことです。

サイバー攻撃には以下のようなものがあります。

| 種類 | 概要 |

|---|---|

| マルウェア攻撃 | 悪意のあるソフトウェア(マルウェア)を使ってコンピュータ、ネットワークまたはデバイスに不正アクセスや損害を与える手口。 |

| ランサムウェア | マルウェアの一種で、ファイルを暗号化することで利用不可能にした上で、そのファイルをもと通りにすることを引き換えに金銭を要求する手口。 |

| フィッシング詐欺 | メールやSMSなどから偽装されたURLへ誘導し、個人情報や機密情報を盗み出す手口。 |

| 標的型攻撃 | 特定の企業や組織をターゲットとしてメールやWebサイトからマルウェアを感染させる手口。 |

上記の手口によるサイバー攻撃によって想定される被害としては、顧客情の報漏洩、機密情報に対しての身代金要求などが挙げられます。

たとえば、ある企業の従業員の電子メールアドレスに、知人を装ったマルウェア付きのメールが届き、業務用パソコンで開封したとします。それによって、マルウェアに感染して企業の情報が外部へ送信されるといった被害が想定されます。

このようなサイバー攻撃は、セキュリティソフトウェアの導入や従業員に対するセキュリティ関連の教育をおこなうことで未然に防ぐことが可能です。

3:設定ミスによる情報漏洩

情報漏洩とは、企業が保有している情報が外部に流出してしまうことです。個人情報などの重要な情報が外部へ流出した場合、企業の信用失墜につながり、経済的な損失が発生する可能性もあります。

たとえば、会社のホームページ上で資料請求のために登録された顧客のプライバシー情報が、Webサーバーの設定ミスが原因で流出したといったケースが想定されます。

実際に、パブリックアクセス可能なストレージに機密情報を格納して、無自覚にWebに公開したことで情報漏洩を起こしてしまうといった初歩的なミスは少なくありません。機密情報をクラウド上で保管する際にはパブリックアクセスができないことを確認するなど、厳格な運用ルールを定めてクラウドを利用することが大切です。

また、退職した社員や関係解消した協力会社の社員へ付与していた機密情報へのアクセス権限も、その都度無効にしなければ情報漏洩につながります。

クラウド上での機密情報の扱いに慣れた人材の確保が自社で難しい場合、上記のリスクが見落とされがちです。経験豊富なコンサルタントに相談するとよいでしょう。

情報漏洩は、情報の重要度別での管理、アクセス権限の細分化、データの暗号化などの対策によって未然に防ぐことが可能です。

4:データの消失

データの消失とは、自身でデータ保存していたにも関わらず、サーバー障害やハードウェアの故障、地震や火災などの自然災害の発生、人的ミスなどが原因でデータが消失してしまうことです。

たとえば、利用していたクラウドサービスがサーバー障害により急に接続できなくなり、クラウド上に保存していたデータが消失してしまって復旧が不可能になるなどが想定されます。

データの消失は、普段からデータをバックアップしておく、信頼できるクラウドサービスを選定するなどの対策によって未然に防ぐことが可能です。

5:シャドーIT

シャドーITとは、企業の情報システム部門などが利用の実態を把握していない、従業員が独自に持ち込んだスマートフォンやタブレット、クラウドサービスなどのことです。

それらは個人で利用しているもののため適切に管理されていないことも多く、万が一、そうした機器やサービスに脆弱性があった場合、セキュリティ上のリスクにつながります。

このようなシャドーITによるリスクについては、社員のニーズをヒアリングすることで新しいツールを取り入れる、定期的なIT監査を実施するなどの対策をおこなうことで未然に防ぐことが可能です。

クラウドセキュリティを強化するための7つ対策

これまで代表的なセキュリティリスクについて解説してきました。では、実際にクラウドセキュリティを強化し、セキュリティリスクを防止するためにはどのような対策をおこなう必要があるのでしょうか。

ここからは、クラウドセキュリティを強化するための7つの対策について解説していきます。

クラウドセキュリティを強化するための対策

- データの暗号化

- 脆弱性の検知

- データのバックアップ

- 情報重要度別での管理

- アクセス権限の細分化

- 社員の意識教育

- 適切な事業者の選定

1:データの暗号化

データの暗号化とは、もとのデータを変換し、第三者が読み取れない形式へ変換することを指します。暗号化されたデータ(暗号文)は、適切な鍵を持つものだけがもとのデータに復号することができる仕組みになっています。

これにより、データの機密性が保護されることから、不正アクセスや情報漏洩のリスクに備えることができます。

2:脆弱性の検知

脆弱性の検知とは、情報システムやネットワーク、ソフトウェアに存在するセキュリティの欠陥や弱点を発見し、特定することです。

脆弱性の検知をおこなうことで、セキュリティの弱点を狙った不正アクセスや情報漏洩のリスクに備えることができるため、組織のセキュリティ管理において非常に重要だといえます。

脆弱性診断

脆弱性診断とは、ネットワーク・OS・ミドルウェアやWebアプリケーションなどに脆弱性がないか診断することです。脆弱性診断を実施し、ネットワークやサーバー、Webアプリケーションなどのセキュリティの現状を確認することで、悪意ある攻撃や情報漏えい事故などのリスクを未然に防ぐことができます。

Web脆弱性診断サービス(WebSite Scouter)

Webサイト・Webアプリケーションの脆弱性を診断しサイバー攻撃、情報漏えい事故などのリスクを未然に回避できます。

ネットワーク診断サービス(WebSite Scouter)

業界標準CVSS / CVEに準拠した検査エンジンによるネットワーク・OS・ミドルウェアの脆弱性診断を行うサービスです。お客さまのご利用されたいタイミングに合わせてスケジュール設定も可能で、診断終了後には即時診断レポートを発行します。

3:データのバックアップ

データのバックアップとは、デバイスの内部に保存したデータを、クラウドストレージや外付けHDDなどの外部機器にコピーして保存しておくことです。

データのバックアップを日常的におこなうことで、サーバー障害や自然災害など不測の事態によるデータ消失などのリスクに備えることができます。

シンプルなバックアップの構成

「さくらのクラウド」のアーカイブとは、ディスクイメージのバックアップを作成することです。ディスクからアーカイブを作成して、取得時点のディスクイメージのバックアップを作成する機能です。「簡単な週次・世代間バックアップを実行したい」「簡単なバックアップを安価に利用したい」などの課題や要望で利用できる構成です。

高機能なバックアップ構成

バックアップサービスは、フルバックアップ・増分バックアップ・差分バックアップと、さまざまなバックアップ方法を時間指定で実行できます。また「バックアップにセキュリティ機能などを追加、管理したい」「保有するストレージサーバーへバックアップデータを保管したい」などの課題や要望で利用される構成例です。

4:情報の重要度別での管理

情報は、その重要度によって分類、管理することができ、情報の重要度の分類基準についてはそれぞれの組織によって異なります。たとえば、情報セキュリティの観点では、一般的に「機密性」「完全性」「可用性」の3つの要素に分類されます。

「機密性」とは、情報漏洩が発生した場合の影響度、「完全性」とは、情報の改ざんがおこなわれた場合の影響度、「可用性」とは、情報が利用できない場合の影響度を指します。

情報についての重要度のレベル分けをおこない、それぞれの情報に対する取り扱い方法を定めたり、保管方法、情報漏洩に対しての対策をおこないます。とくに重要度の高い情報に対しては、外部への情報漏洩を防止するために暗号化するなど、厳重なセキュリティ対策をおこなうことが必要です。

このように、大量にある情報を重要度別に管理することで、情報に合わせた具体的な対応を迅速におこなうことができます。また、社員が情報の区分について理解し、その情報をどのように扱う必要があるのかをわかっていれば、情報漏洩などのリスクに備えることが可能です。

5:アクセス権限の細分化

アクセス権限の細分化は、情報システムのセキュリティを強化するための対策です。ユーザーごとに適切な権限を設定することで、情報漏洩や不正アクセスのリスクに備えることができます。

必要最低限の人に、必要最低限の範囲でアクセスを許可することが基本的な考え方となります。これを実現するためには、前述した重要度に応じた情報の分類が重要です。この分類をもとに、誰にどの情報へのアクセスを許可するかを自社で明確に定義します。

アクセス制限によるセキュリティ性の高い環境構成

「管理・開発者のアクセスをセキュアな体制にしたい」「仮想サーバーのグローバルにも低コストで簡単なアクセス制限を設けたい」「データベースへのメンテナンスアクセスを制限したい」といった要望や課題を解決できる構成例です。

6:社員の意識教育

セキュリティ対策は、組織としての対策だけでなく社員一人ひとりの意識も非常に重要です。そのため、入社時にセキュリティに関する研修を実施したり、社員向けの講習会を開催したりするなど、社員に向けた教育を積極的におこなっていく必要があります。

社員教育では、実際の業務で発生しうる事例を挙げることが重要です。たとえば、自社で過去に起きた事例や競合他社での事例を取り入れることで、実際の業務でのイメージがつきやすくなり、社員の意識向上につながります。

また、実務上のシステムやツールを用いたシミュレーションを取り入れるなど、リアルな環境に寄せて訓練をおこなうことも効果的です。一度きりではなく反復して実施することで、セキュリティ対策についての意識が定着するようにしましょう。

7:適切な事業者の選定

クラウドサービスを選ぶ際に適切な提供事業者を選ぶことも重要です。セキュリティリスクへの備えが十分な事業者を選定することで、リスクに備えることができます。

以下はクラウド提供事業者を選ぶ際に確認しておくべきポイントです。

- データバックアップ機能があるか

- 不正アクセスを防止する対策があるか

- ハードウェア機器の障害への対策があるか

- データの暗号化が取り入れられているか

- アクセスログの管理の機能があるか

- ストレージやデータの廃棄方法を公開しているか

これらをしっかりと守っているクラウド事業者かどうか、契約内容等をしっかり確認したうえで選定することが重要です。

セキュリティに強いクラウドサービスの選び方

クラウドサービスを選ぶ際は、セキュリティに強いものを選ぶことが重要であることが理解いただけたと思います。では、セキュリティに強いクラウドサービスはどのように選べばよいのでしょうか。おもな選び方としては下記の2点が挙げられます。

セキュリティに強いクラウドサービスの選び方

- 総務省の情報セキュリティサイトを確認する

- セキュリティ基準を満たしているか確認する

ここからはそれぞれの方法について解説していきます。

総務省の情報セキュリティサイトを確認する

総務省の「国民のための情報セキュリティサイト」とは、インターネットとサイバーセキュリティの知識や利用方法に応じた、サイバーセキュリティ対策を講じるための基本となる情報について発信しているWebサイトです。

こちらのWebサイトでは、セキュリティ事故を未然に防ぐための事前対策や、実際の被害事例とその対処法、サイバーセキュリティに関する用語集などが掲載されています。クラウドサービスを初めて導入する企業や、あらためてサイバーセキュリティ対策の知識を得たい企業に役立つ内容が満載です。

また、総務省はセキュリティリスクの軽減のために「クラウドサービス利用・提供における適切な設定のためのガイドライン」を作成しています。

これまでも改定を重ねていて、現在は世界のセキュリティ基準をベースにクラウドサービス利用者と提供者に対しての指針を提示しています。このガイドラインでも、クラウドサービス利用の際は、セキュリティ基準を満たしたものを選ぶことが重要であると示されています。

【参照】クラウドサービス提供における情報セキュリティ対策ガイドライン(第3版)

セキュリティ基準を満たしているか確認する

セキュリティ基準とは、クラウドサービスを利用する際にデータの保護とシステムの安全性を確保するために設定された基準のことです。代表的なセキュリティ基準の種類や対象地域、取得難度については以下のとおりです。

| セキュリティ基準 | 対象 | 取得難易度 |

|---|---|---|

| ISMSクラウド セキュリティ認証 (ISO27001/ISO27017) | 全世界 | 低 |

| CSマーク | 日本 | 低 |

| CSA STAR認証 (CSA Security) | 全世界(米国) | 低 |

| StarAudit Certification | 全世界(欧州) | 中 |

| FedRAMP | 米国 | 高 |

| SOC2(SOC2+) | 全世界(米国) | 高 |

| ISMAP | 日本 | 高 |

| プライバシーマーク | 日本 | 低 |

| PCI DSS | 全世界 | 高 |

上記は代表的なセキュリティ基準であり、これらを取得していることでセキュリティの高さを判断することが可能です。サービス選定時には、これらの基準を満たしているのかも評価基準とし、リスク対策等を十分考慮したうえで、自社に合ったサービスを導入するようにしましょう。

ISMAPについて詳しくはこちら

ISMAPは、政府機関や企業がクラウドサービスを安全に利用するための評価システムです。ISMAPの概要、仕組み、必要性、利点、そしてISMAP登録の過程についてくわしく解説します。

まとめ

クラウドサービスにはさまざまなセキュリティリスクが存在します。そのため、リスクに対して適切な対策をおこなうことが重要です。

クラウド導入にあたってサービス提供事業者を選定する際には、総務省の情報セキュリティサイトも参考にしつつ、セキュリティ基準の認証の取得有無などを判断材料としましょう。セキュリティの高い事業者を選ぶことが、大切な情報資産を守ることにつながります。

この記事が、クラウド導入を検討している企業に役立てば幸いです。

とは?.png)